Lỗi trên Cloudflare: Sai 1 ly, rò rỉ dữ liệu hàng nghìn website

Một lỗ hổng trong mã nguồn Cloudflare đã khiến hàng loạt dữ liệu của người dùng như mật khẩu, thông tin cá nhân, tin nhắn hay cookies lưu trên máy chủ của công ty này đã bị rò rỉ trên Internet.

Cloudflare là gì?

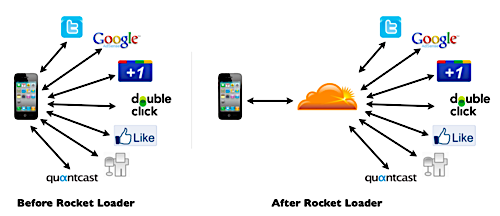

Cloudflare là một trong những công ty an ninh mạng lớn nhất thế giới, cung cấp mã hóa SSL cho hàng triệu website trên Internet. Hãng này tự gọi mình một “công ty bảo mật và hiệu suất web”.

Khởi điểm từ một ứng dụng theo dõi nguồn phát tán spam, Cloudflare hiện đang cung cấp hàng loạt sản phẩm cho các website, bao gồm các dịch vụ dựa trên hiệu suất như dịch vụ phân phối nội dung (CDN), dịch vụ cung cấp tên miền, dịch vụ an ninh mạng (như bảo vệ website chống các cuộc tấn công từ chối dịch vụ DDoS hay Firewall cho các ứng dụng web)…

Lỗi nghiêm trọng trên Cloudflare

Mới đây, sau khi nhà nghiên cứu bảo mật Tavis Ormandy trong dự án Project Zero của Google phát hiện ra lỗ hổng gọi là Cloudbleed, Cloudflare đã chính thức thông báo chi tiết về vụ rò rỉ này trong một bài đăng trên blog của họ vào tối 23/2.

Điều đáng quan ngại ở đây chính là các website được Cloudflare hỗ trợ đã bị rò rỉ dữ liệu nhiều tháng trước khi ông Tavis phát hiện ra lỗ hổng. Theo Cloudflare, dữ liệu có dấu hiệu rò rỉ từ khoảng tháng 9/2016. Lần rò rỉ thông tin lớn nhất bắt đầu ngày 13/2 vừa qua khi mỗi sự thay đổi trong mã code sẽ làm cho 1 trong mỗi 3.300.300 truy vấn HTTP có khả năng gây ra rò rỉ bộ nhớ và đây thực sự là một con số đáng kể khi đặt trong tương quan quy mô mạng lưới của Cloudflare.

Hiện Cloudflare chưa phát hiện bất kỳ hành động sử dụng thông tin trái phép nào, nhưng người khác có thể sẽ thấy một phần dữ liệu lưu lại trong các bản cache của Google hay các bộ máy tìm kiếm khác. Và như vậy, không có gì đảm bảo là tin tặc đã không khai thác lỗ hổng này trước khi Cloudflare sửa lại mã nguồn lỗi.

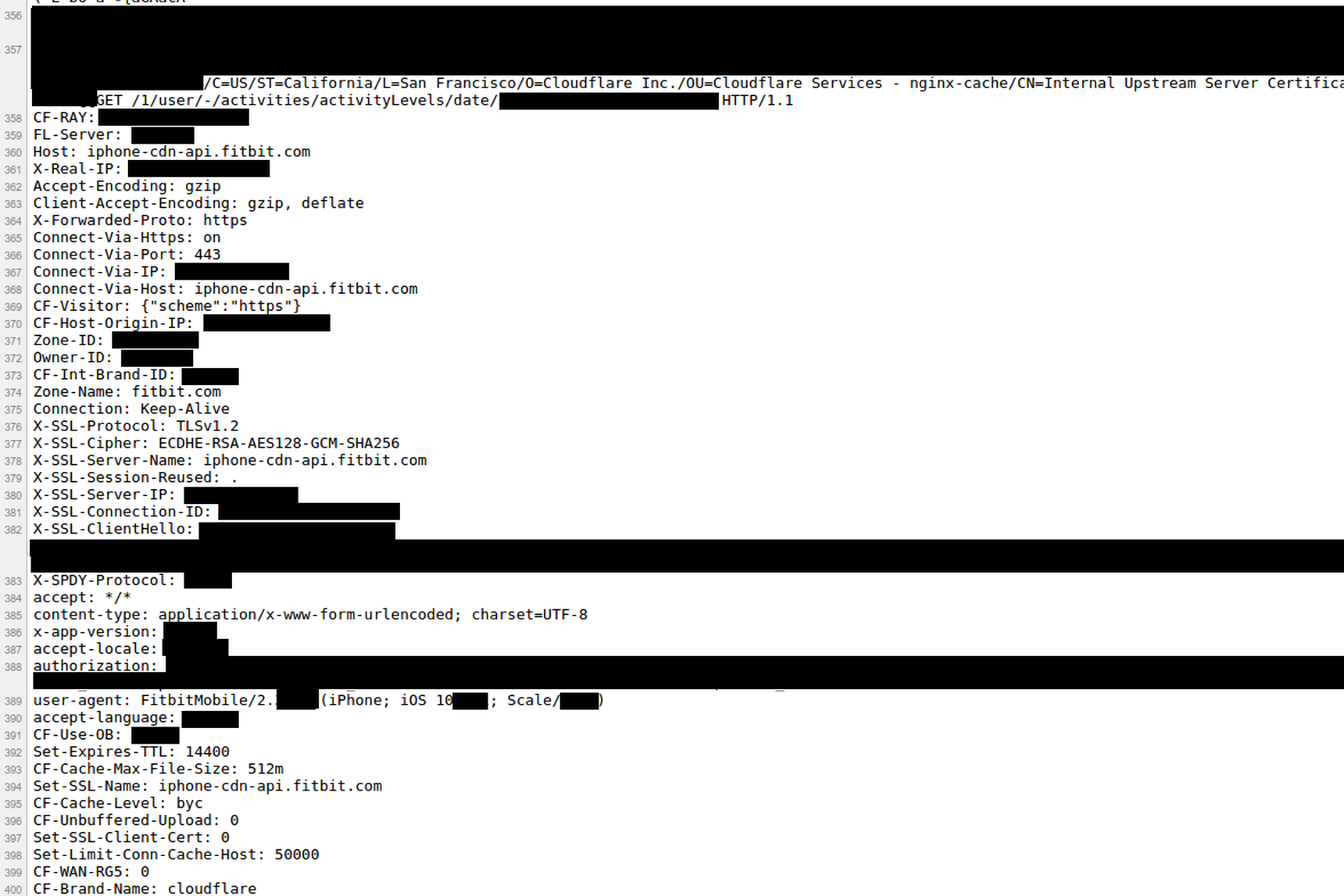

Các khách hàng lớn của Cloudflare gồm Uber, OKCupid, 1Password (1Password đã khẳng định dữ liệu người dùng của họ an toàn) và FitBit. Điều đó có nghĩa có vô số dữ liệu nhạy cảm có khả năng đã bị tấn công. Và Cloudflare vẫn cần thêm thời gian để xác định những thiệt hại mà Cloudbleed gây ra.

Công nghệ của Cloudflare được sử dụng ở rất nhiều website nổi tiếng. Chính vì thế mà hệ quả của lỗ hổng này rất khó lường. Ông Tavis Ormandy đã phát hiện ra lỗ hổng Cloudbleed làm rò rĩ dữ liệu của 3.438 tên miền chỉ trong 5 ngày liên tiếp trong tháng tháng 2/2016.

Lỗ hổng Cloudbleed xuất phát từ đâu?

Điều đặc biệt là lỗ hổng này xuất phát từ một ký tự duy nhất trong mã nguồn của Cloudflare. Nó có vẻ như là một lỗi coding đơn giản (lỗi liên quan đến đoạn “= =” trong code, mà lẽ ra nó phải là “> =”).

Theo bài đăng trên blog của Cloudflare, lỗ hổng Cloudbleed xuất phát từ quyết định của hãng khi chuyển đổi từ bộ phân tích cú pháp Ragel sang một bộ phân tích cú pháp mới có tên cf-html. Quá trình này đã phát sinh một lỗi code và tạo ra lỗ hổng tràn bộ đệm, “ngay cả khi không có vấn đề nào trong bản thân cf-html.”

Hiểu đơn giản thì chính là, phần mềm của Cloudflare cố lưu dữ liệu người dùng ở đúng vị trí nhưng chỗ đó lại đầy quá nên phần mềm của Cloudflare rốt cuộc đẩy dữ liệu đó sang một vị trí khác, chẳng hạn như trên một website hoàn toàn khác. Do đó mà những dữ liệu này vô tình cũng được các website khác và Google lưu lại, và Cloudflare đang phải tìm cách phải lấy lại tất cả dữ liệu này trước khi các hacker phát hiện ra.

Bạn nên làm gì để tránh không bị ảnh hưởng bởi Cloudbleed?

Hiện vẫn chưa thể xác định rõ xem lỗ hổng Cloudbleed tác động đến những đối tượng người nào bởi quá nhiều dữ liệu rò rỉ trong khoảng 6 tháng qua, và chúng có thể đã lưu cache ở nhiều website khác nhau.

Danh sách các webiste có nguy cơ bị ảnh hưởng được đăng tải bởi người dùng trên GitHub bao gồm CoinBase, 4Chan, BitPay, DigitalOcean, Medium, ProductHunt, Transferwise, The Pirate Bay, Extra Torrent, BitDefender, Pastebin, Zoho, Feedly, Ashley Madison, Bleeping Computer, The Register… Ngoài ra, cũng có nhiều ứng dụng di động được phát hiện đang sử dụng dịch vụ của CloudFlare.

Để giảm bớt ảnh hưởng của sự cố này, chuyên gia an ninh mạng Ryan Lackey đã đưa ra một số lời khuyên hữu ích cho người dùng: “Cloudflare có nhiều khách hàng lớn (Uber, Fitbit, OKCupid… ) nên thay vì cố xác định dịch vụ nào đang dùng Cloudflare, tốt hơn hết bạn nên nhân cơ hội này thay đổi toàn bộ mật khẩu trên tất cả các website bạn đăng nhập. Người dùng cũng nên đăng nhập và đăng xuất trên các ứng dụng di động sau cập nhật này. Ngoài ra nếu có thể, bạn nên sử dụng xác thực bảo mật 2 lớp với những trang bạn cho là quan trọng”.

Minh Ngọc (T/H)

Xem thêm:

Từ khóa An ninh mạng bảo mật Lổ hổng bảo mật Cloudflare